Datensicherheit in der digitalen Dokumentenverwaltung: Best Practices und Strategien

In der heutigen Ära der digitalen Transformation spielen Dokumentenverwaltungssysteme (DMS) eine entscheidende Rolle in Unternehmen aller Größen und Branchen. Die nahezu papierlose Arbeitsumgebung hat die Effizienz gesteigert und die Flexibilität in der Handhabung von Dokumenten verbessert. Doch mit diesem Wandel gehen auch neue Herausforderungen einher, insbesondere in Bezug auf die Datensicherheit.

Verständnis der Bedrohungen und Risiken

Um effektive Maßnahmen zur Datensicherheit in der digitalen Dokumentenverwaltung zu entwickeln, ist es unerlässlich, ein umfassendes Verständnis für die vielfältigen Bedrohungen und Risiken zu entwickeln, denen digitale Dokumente in unserer modernen Geschäftswelt ausgesetzt sind.

Hierzu zählen unter anderem Cyberkriminelle, die ihre Angriffsmethoden kontinuierlich verfeinern und sich auf das Ausspähen, Entwenden und Manipulieren digitaler Dokumente spezialisiert haben.

- Zu den Hauptbedrohungen gehören Phishing-Angriffe, bei denen Angreifer durch gefälschte Kommunikation und E-Mails versuchen, vertrauliche Informationen und Zugangsdaten zu erlangen.

- Darüber hinaus sind Malware-Infektionen eine ständige Gefahr, da sie in der Lage sind, sich in digitalen Dokumenten und Systemen einzunisten, um sensible Daten zu stehlen oder die Funktionalität der Dokumentenverwaltung zu beeinträchtigen.

- Nicht zuletzt sind Insider-Bedrohungen ein ernstzunehmendes Risiko, da auch interne Mitarbeiter versehentlich oder absichtlich Informationen preisgeben können.

Um diesen Bedrohungen erfolgreich entgegenzutreten, bedarf es einer detaillierten Risikoanalyse. Diese umfasst die Identifizierung potenzieller Schwachstellen im Dokumentenmanagementsystem (DMS) sowie die Bewertung der möglichen Auswirkungen von Sicherheitsverletzungen. Dabei sollten alle Aspekte berücksichtigt werden, angefangen bei den technischen Komponenten des DMS bis hin zu den menschlichen Faktoren, die das Sicherheitsrisiko beeinflussen. Eine umfassende Risikoanalyse bildet die Grundlage für die Entwicklung einer robusten Sicherheitsstrategie, die spezifisch auf die individuellen Anforderungen und Bedrohungen Ihres Unternehmens zugeschnitten ist.

Implementierung von Zugriffskontrollen und Verschlüsselung

Eine der grundlegenden Best Practices für die Sicherheit in der digitalen Dokumentenverwaltung ist die Implementierung von Zugriffskontrollen und Verschlüsselungstechnologien. Zugriffskontrollen stellen sicher, dass nur autorisierte Benutzer auf bestimmte Dokumente zugreifen können. Dies kann durch die Festlegung von Berechtigungen auf individueller oder rollenbasierter Ebene erreicht werden.

Verschlüsselung ist ein weiterer Schlüsselaspekt, um vertrauliche Dokumente vor unbefugtem Zugriff zu schützen. Daten sollten sowohl während der Übertragung als auch in Ruhe verschlüsselt werden, um sicherzustellen, dass selbst bei einem Sicherheitsvorfall keine sensiblen Informationen in die Hände von Angreifern gelangen.

Schulung und Sensibilisierung der Mitarbeiter

Die Schulung und Sensibilisierung der Mitarbeiter ist ein entscheidender Faktor, um die Datensicherheit in der digitalen Dokumentenverwaltung zu gewährleisten. In einer Zeit, in der die Gefahren für sensible Informationen ständig zunehmen, sind gut informierte und aufmerksame Mitarbeiter die erste Verteidigungslinie gegen mögliche Sicherheitsverletzungen.

- Identifikation von Schulungsbedarf und individuellen Kompetenzen

Der erste Schritt bei der Schulung der Mitarbeiter besteht darin, den Schulungsbedarf zu identifizieren und die individuellen Kompetenzen zu bewerten. Dies ermöglicht es, gezielte Schulungsprogramme zu entwickeln, die auf die spezifischen Anforderungen und Kenntnisse der Mitarbeiter zugeschnitten sind. Mitarbeiter, die regelmäßig mit sensiblen Dokumenten arbeiten, sollten über ein grundlegendes Verständnis für die Risiken und Best Practices in der Datensicherheit verfügen.

- Phishing-Prävention und sichere Kommunikation

Schulungen sollten sich auf die Erkennung von Phishing-Angriffen und die sichere Kommunikation konzentrieren. Mitarbeiter müssen lernen, verdächtige E-Mails oder Nachrichten zu identifizieren und nicht auf betrügerische Anfragen zu reagieren. Das Verhalten der Mitarbeiter bei der Handhabung von E-Mails und Dokumenten sollte so gestaltet werden, dass sie die Risiken minimieren und vertrauliche Informationen nicht leichtfertig preisgeben.

- Bewusstsein für Insider-Bedrohungen

Neben externen Bedrohungen sollten Schulungen auch das Bewusstsein für Insider-Bedrohungen schärfen. Mitarbeiter sollten verstehen, dass sie eine wichtige Rolle bei der Verhinderung von Datenlecks spielen können, sei es versehentlich oder absichtlich. Schulungen können Verhaltensrichtlinien vermitteln, die das Risiko von Insider-Bedrohungen minimieren, wie beispielsweise den verantwortungsvollen Umgang mit Zugriffsrechten und das Melden verdächtiger Aktivitäten.

- Schulungskontinuität und Sensibilisierungskampagnen

Die Datensicherheitsschulungen sollten nicht als einmaliges Ereignis betrachtet werden, sondern als kontinuierlicher Prozess. Sensibilisierungskampagnen, Schulungsmaterialien und regelmäßige Aktualisierungen sind entscheidend, um das Bewusstsein und die Fähigkeiten der Mitarbeiter auf dem neuesten Stand zu halten. Mitarbeiter sollten ermutigt werden, ihre Kenntnisse über Datensicherheit kontinuierlich zu erweitern und sich aktiv an der Sicherheitskultur des Unternehmens zu beteiligen.

- Belohnungssysteme und Anreize

Unternehmen können auch Belohnungssysteme und Anreize einführen, um Mitarbeiter zur aktiven Teilnahme an Datensicherheitsschulungen und zur Einhaltung der Sicherheitsrichtlinien zu motivieren. Dies kann die Mitarbeitereinbindung erhöhen und dazu beitragen, eine sicherheitsbewusste Kultur zu fördern.

Die Schulung und Sensibilisierung der Mitarbeiter ist ein wesentlicher Bestandteil eines umfassenden Datensicherheitskonzepts. Gut geschulte und informierte Mitarbeiter sind besser in der Lage, Bedrohungen zu erkennen, angemessen zu reagieren und zur Sicherheit der digitalen Dokumentenverwaltung beizutragen.

Kontinuierliche Überwachung und Aktualisierung der Sicherheitsmaßnahmen

Die Arbeit im Bereich der Datensicherheit hört nie auf. Angreifer entwickeln kontinuierlich neue Methoden, um Schwachstellen auszunutzen. Daher ist es entscheidend, die Sicherheitsmaßnahmen kontinuierlich zu überwachen und zu aktualisieren.

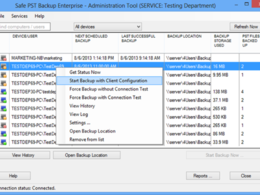

Regelmäßige Audits des DMS können helfen, ungewöhnliche Aktivitäten zu erkennen und schnell darauf zu reagieren. Software- und Sicherheitsupdates sollten ebenfalls zeitnah eingespielt werden, um bekannte Schwachstellen zu beheben. Die Einrichtung eines Incident-Response-Teams kann sicherstellen, dass im Falle eines Sicherheitsvorfalls schnell und angemessen reagiert wird.